Wie ein Blitz aus heiterem Himmel

In den frühen Morgenstunden des 12. Mai wurde eine massive Infektionswelle entdeckt, die PCs und Netzwerke mit der neuesten Version der WCry / WannaCry - Ransomware infiziert hat. Derzeit ist auf Seiten der Forscher unklar, wo die Infektionswelle ihren Ursprung hat. Die Spekulationen reichen von Botnetzen über Exploit-Kits und infizierte E-Mails bis hin zur Verteilung der Schadsoftware über manipulierte Werbebanner auf Webseiten (Malvertizing). In Spanien ist ein großer Telekommunikationsanbieter betroffen. Bei der Telefónica, zu dessen Unternehmen auch die deutschen Mobilfunkanbieter EPlus und O2 gehören, wurde ein interner Server infiziert. Die Lage eskalierte so weit, dass die Mitarbeiter angehalten wurden, ihre PCs sofort herunter zu fahren und eventuelle VPN-Verbindungen zu kappen, um eine Ausbreitung der Schadsoftware einzudämmen. Nach Informationen der spanischen Tageszeitung El Mundosind auch einige Versorgungsunternehmen von der Infektionswelle betroffen. Einer Datenquelle zufolge ist die Anzahl der Infektionen in Russland am höchsten.

Das Ausmaß der Schäden ist zum gegenwärtigen Zeitpunkt noch unbekannt.

Implikationen

Die Ereignisse, die noch nicht zur Ruhe gekommen sind, machen mehr als deutlich, dass Ransomware für Unternehmen aller Größen ein nicht zu unterschätzendes Problem ist.

Da Versorgungsunternehmen wie Gas- und Stromlieferanten sowie Telekommunikationsanbieter zu den "kritischen Infrastrukturen" gehören, müssen hier alle erdenklichen Maßnahmen getroffen werden, um Angriffe mit Schadsoftware abzuwehren.

Gegenmaßnahmen

Virensignaturen sollten umgehend auf den aktuellen Stand gebracht werden.

G DATA - Kunden sind geschützt: die WannaCry-Ransomware wird von allen G DATA-Lösungen erkannt als Win32.Trojan-Ransom.WannaCry.A.

Da die zugrundeliegende Sicherheitslücke bereits im März-Update für Windows behoben wurde, sollten fehlende Updates umgehend installiert werden. Microsoft hat mittlerweile auch einen Notfall-Patch für nicht mehr unterstütze Versionen von Windows veröffentlicht. Wir empfehlen die schnellstmögliche Installation dieses Patches auf gefährdeten Systemem.

Dateibasierte IOCs

EXE-Dateien:

ed01ebfbc9eb5bbea545af4d01bf5f1071661840480439c6e5babe8e080e41aa

"09a46b3e1be080745a6d8d88d6b5bd351b1c7586ae0dc94d0c238ee36421cafa" [Win32.Trojan-Ransom.WannaCry.A]

"ed01ebfbc9eb5bbea545af4d01bf5f1071661840480439c6e5babe8e080e41aa" [Win32.Trojan-Ransom.WannaCry.A]

"2584e1521065e45ec3c17767c065429038fc6291c091097ea8b22c8a502c41dd" [Win32.Trojan-Ransom.WannaCry.A]

"24d004a104d4d54034dbcffc2a4b19a11f39008a575aa614ea04703480b1022c" [Win32.Trojan-Ransom.WannaCry.D]

"4186675cb6706f9d51167fb0f14cd3f8fcfb0065093f62b10a15f7d9a6c8d982" [Win32.Trojan-Ransom.WannaCry.D]

"6bf1839a7e72a92a2bb18fbedf1873e4892b00ea4b122e48ae80fac5048db1a7" [Win32.Trojan-Ransom.WannaCry.D]

"b3c39aeb14425f137b5bd0fd7654f1d6a45c0e8518ef7e209ad63d8dc6d0bac7" [Win32.Trojan-Ransom.WannaCry.D]

"b9c5d4339809e0ad9a00d4d3dd26fdf44a32819a54abf846bb9b560d81391c25 [Win32.Trojan-Ransom.WannaCry.E]

DLL-Datei:

"CYBER1be0b96d502c268cb40da97a16952d89674a9329cb60bac81a96e01cf7356830.E1E" [Win32.Trojan-Ransom.WannaCry.F]

WannaCry Batch-Komponente:

"f01b7f52e3cb64f01ddc248eb6ae871775ef7cb4297eba5d230d0345af9a5077" [BAT.Trojan-Ransom.WannaCry.C]

WannaCry VBS-Komponente:

"51432d3196d9b78bdc9867a77d601caffd4adaa66dcac944a5ba0b3112bbea3b" [Script.Trojan-Ransom.WannaCry.B]

WannaCry Shortcut:

"a3b014598d6313c96ab511dc56028ef36f8bafde7f592a1329238718e1c29813" [Win32.Trojan-Ransom.WannaCryLnk.A]

File extension: .wncry

Ransom note: @Please_Read_Me@.txt

Netzwerkbasierte IoCs

Der Dropper der WannaCry-Originalversion versucht, die folgende Domain zu kontaktieren:

hxxp[:]//www[.]iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

Hierbei handelt es sich um die Killswitch-Domain.

Bildnachweis Titelbild: MalwareHunter

Update: 12.5.2017, 20:30 Uhr: Immer mehr Betroffene melden sich zu Wort

Es tauchen immer mehr Berichte auf, nach denen die Infektionswelle sich ausbreitet:

Zahlreiche Firmen in Spanien und Portugal sind von WannaCry betroffen.

Computerräume in Einrichtungen werden durch die sich schnell verbreitende Malware infiziert

Einer Quelle nach sind Computer des Russischen Innenministeriums betroffen.

Der Britische Gesundheitsdienst NHS berichtet, dass einige seiner Einrichtungen ebenfalls von der Ransomware betroffen sind.

Update: 12.5., 20:35 Uhr: WannaCry nutzt einen geleakten NSA-Exploit, um Rechner zu infizieren - erweiterte Gegenmaßnahmen

Es scheint, dass der Infektionsmechanismus von WannaCry auf einem Exploit beruht, der vom US-Geheimdienst NSA entwickelt wurde. Der Exploit wurde ETERNALBLUE getauft und ist Teil einer Sammlung von Dateien, die im vergagenen Monat veröffentlicht wurden.

Die SMB - Sicherheitslücke , die den Exploit möglich machte und die auch in der NVD gelistet ist, wurde mit dem März-Update von Microsoft behoben.

G DATA empfiehlt daher dringend die Installation der fehlenden Updates oder das schnellstmögliche Umsetzen des von Microsoft empfohlenen Workarounds.

Update: 12.05., 23:30 Uhr

IOC-Liste aktualisiert und Erkennungen zugefügt.

Update: 13.05., 7:45 Uhr: Erste Infektionen in Deutschland, Britische Gesundheitsbehörde spricht von schwerwiegendem Zwischenfall

Die ersten WannaCry-Infektionen in Deutschland sind am späten Freitagabend bekannt geworden - betroffen sind Anzeigetafeln an mehreren Bahnhöfen. Die Infektionswelle hat auch mehrere Krankenhäuser in Großbritannien erreicht und Angestellte gezwungen, wieder auf Papier und Stift zurück zu greifen, um zumindest einen Notbetrieb aufrecht zu erhalten. Der NHS sprach von einem "schweren Zwischenfall". Warnungen von Ärzten werden laut, die befürchten, dass die Malware-Infektionen Leben kosten könnten.

Es steht zu befürchten, dass das volle Ausmaß der Infektionswelle erst Anfang der Woche deutlich wird, wenn Angestellte in ihre Büros zurückkehren.

Update: 13.05., 9:15 Uhr: Microsoft veröffentlicht Notfallpatch für Windows XP, Windows 8 und Server 2003

Aufgrund der Tatsache, dass dass noch immer eine große Anzahl an PCs und Servern mit Windows XP, Windows 8 und Windows Server 2003 betrieben werden (einige davon auch in kritischen Umgebungen), hat Microsoft einen ungewöhnlichen Schritt unternommen und für diese eigentlich nicht mehr unterstützten Systeme einen Patch veröffentlicht.

(Der "Gegenmaßnahmen" - Abschnitt auf dieser Seite wurde ebenfalls entsprechend angepasst)

Update: 15.05., 9:15 Uhr: "Held wider Willen" streut Sand ins Getriebe von WannaCry

Ein Sicherheitsforscher hatte kurz nach deren Bekanntwerden mit der Analyse der Schadsoftware begonnen. Im Zuge dieser Untersuchung war aufgefallen, dass WannaCry eine ganz bestimmte Internetadresse kontaktiert. Die kontaktierte Domain war zum Zeitpunkt der Analyse noch nicht registiert, also hat der Forscher die Domain registriert, um zu sehen, was WannaCry dieser Adresse mitteilen wollte. Dies ist in der Sicherheitsbrachte eine übliche Vorgehendweise.

Wie sich herausstellen sollte, war die Domain ein so genannter "killswitch", der die Schadsoftware deaktiviert. Das Prinzip ist denkbar einfach: WannaCry kontaktiert die Domain und wartet auf Antwort. Erfolg diese, deaktiviert sich die Ransomware und infiziert das System nicht. Anfangs war dem Forscher nicht bewusst, dass dieser Killswitch existierte. Die Tatsache, dass diese Entdeckung die weitere Verbreitung von WannaCry stark verlangsamte, war also ein glücklicher Zufallsfund. Viele Nachrichtenportale nennen ihn daher einen "Helden wider Willen".

Das ist natürlich erst einmal eine gute Nachricht: neue Infektionen werden gestoppt. Zwei Dinge sind jedoch hier zu beachten: der neu entdeckte "killswitch" funktioniert nur auf "sauberen" Maschinen, die nicht infiziert sind. Infizierte Maschinen können damit nicht bereinigt und verschlüsselte Dateien nicht entschlüsselt werden. Zum Anderen ist der killswitch nicht Proxy-sensitiv - das heisst, er funktioniert nicht, wenn die zu infizierende Maschine hinter einem Proxyserver steht.

Dennoch hat die Verlangsamung der Infektionswelle den Sichereheitsverantwortlichen in bedrohten Firmen die Möglichkeit gegeben, aufzuatmen - zumindest ein wenig.

Update: 15.05., 9:20 Uhr: "Brace for impact" - Der Wochenanfang wird spannend

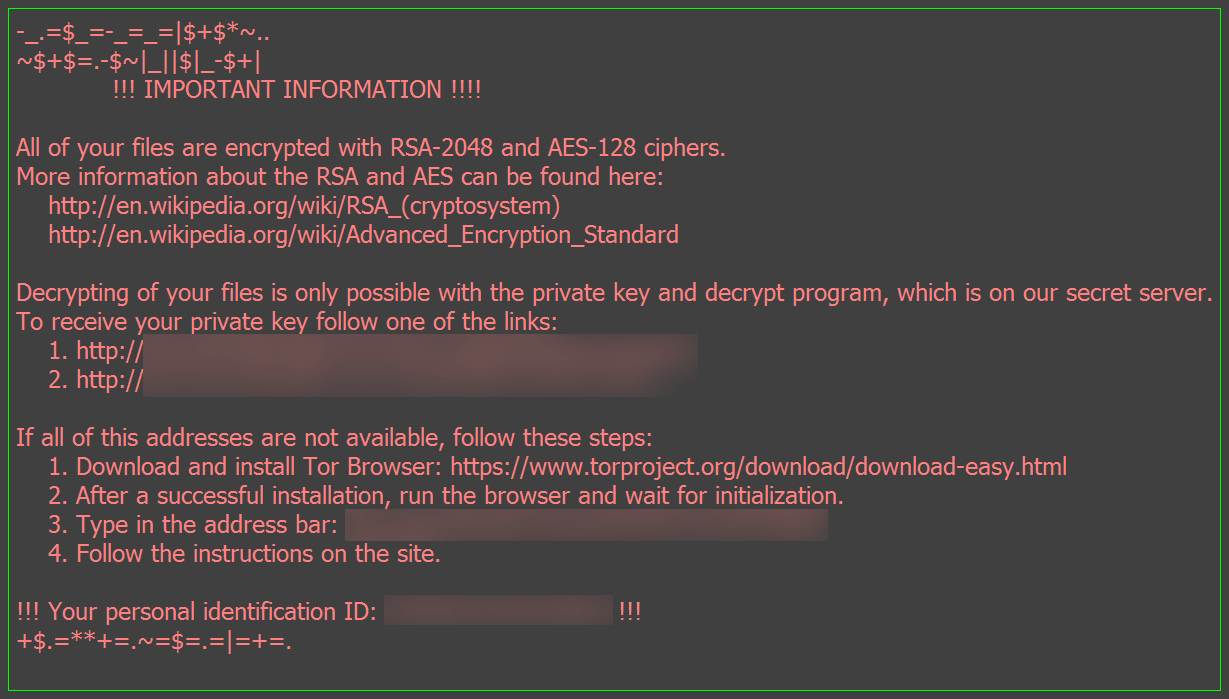

Wie bereits erwähnt, ist der volle Ausmaß der Infektionswelle noch nicht abzusehen. Das dürfte erst im Laufe des Montags der Fall sein, wenn die Mitarbeiter ihre PCs wieder einschalten. Daher sollten Anwender genau darauf achten, was auf ihrem Bildschirm passiert und sofort ihre EDV-Abteilung informieren, wenn eine Erpressernachricht auf dem Bildschirm erscheint.

Auch beim Umgang mit Email-Anhängen sollten Anwender größte Vorsicht walten lassen, besonderns wenn die Anhänge nach Donnerstag, dem 11. Mai empfangen wurde.

Update: 16.05., 15:00 Uhr: Unstimmigkeiten - Trittbrettfahrer - "Wer war's"?

Obwohl viele Forscher warnen, dass die Sache noch nicht ausgestanden ist, gibt es einige Dinge, die an WannaCry auffällig sind. Das Hauptziel einer Ransomware-Kampagne ist es, schnell so viel Geld wie möglich anzuhäufen. Die Anzahl infizierter Rechner liegt mittlerweile bei über 200.000. Bei dieser Zahl sollte man eigentlich meinen, dass die virtuellen Brieftaschen der Angreifer bereits zum Bersten voll sind - dies ist allerdings augenscheinlich nicht der Fall. Nur drei Bitcoin-Wallets der Angreifer sind bislang bekannt, die insgesamt einen Kontostand von "nur" etwa 60.000 Dollar aufweisen. Selbst, wenn man sehr konservativ rechnet und davon ausgeht, dass von allen Infektionsopfern nur 2,5 Prozent tatsächlich eine Zahlung leisten, würde man dort mittlerweile zumindest siebenstellige Beträge erwarten. Dass dem nicht so ist, eröffnet natürlich Spielraum für Spekulationen über die Gründe.

Es gibt an dieser Stelle mehrere Möglichkeiten. Zum Beispiel ist es denkbar, dass die Angreifer nicht mit dem Erfolg ihrer Ransomware gerechnet haben und einfach überfordert waren. Die Entschlüsselung der Daten müsste von den Angreifern manuell angestoßen werden, was beim Ausmaß der Infektionswelle eine Mammutaufgabe wäre.

Um die Sache noch weiter zu verkomplizieren, kursieren mitterlweile neue "Trittbrettfahrer"-Varianten von WannaCry. Nachdem viele Personen Zugang zu einem Sample der Malware hatten, haben einige begonnen, mit den Dateien zu experimentieren. Es gibt Varianten, die beispielsweise den beschriebenen Killswitch nicht hatten oder in der die Domäne geändert wurde. Wieder andere Varianten funktionierten überhaupt nicht, da weitere Daten innerhalb der Schadsoftware geändert wurden, was deren Fähigkeit zur Infektion beeinträchtigt. Zum gegenwärtigen Zeitpunkt sind mehrere hundert dieser modifizierten WannaCry-Varianten im Umlauf, die auch umgehend in die Datenbanken von G DATA aufgenommen wurden.

Wie bei jedem von Menschen verursachten Schadensereignis taucht früher oder später unweigerlich die Frage auf "Wer war's?" Dieser Fall bildet keine Ausnahme. Einigen Forschern fiel auf, dass bestimmte Schadroutinen Ähnlichkeiten mit dem aufweisen, was die APT-Gruppe "Lazarus" in der Vergagenheit benutzt hat. Gegenwärtig können wir das allerdings weder ausschließen, noch bestätigen.

Update: 17.05., 9:30 Uhr - Copycats vs. Duplikate

Wie im vorigen Update bereits erwähnt, zirkulieren derzeit zahlreiche Varianten der WannaCry-Dateien. Hier ist zwischen mehreren Unterkategorien zu unterscheiden:

- Varianten der Originaldatei mit deaktiviertem Killswitch

- Varianten der Originaldatei mit geänderter Killswitch-Domain

- Varianten ohne Ransomware-Komponente; diese können sich verbreiten, ohne dass auf den Systemem tatsächlich schädliche Aktivitäten stattfinden

- "Echte" Trittbrettfahrer, die zwar die Erpressernachricht von WannaCry imitieren, aber in Wirklichkeit keinen technischen Bezug zu WannaCry zu haben

Korrektur:

entgegen dem letzten Update werden die Entschlüsselungswerkzeuge nicht manuell erstellt, sondern sind Teil der Malware - allerdings muss der Entschlüsselungsprozess selbst von den Angreifern manuell angestoßen werden.

Update: 17.05., 10:00 Uhr - IoC-Liste aktualisiert

Killswitch-Domain zur Liste hinzugefügt

Update: 18.05., 11:45 Uhr: WannaCry befällt IT-Systeme in Parkhäusern - Verbreitungsweg weiterhin unklar

Aktuellen Berichten zufolge hat die WannaCry-Infektionswelle die Kassenautomaten in einigen Parkhäusern in Mitleidenschaft gezogen. Zur Höhe der Einnahmeausfälle hat die Betreibergesellschaft sich bisher nicht geäußert - allerdings ist hier deutlich zu sehen, wie ein Befall mit Ransomware einen direkten Einfluss auf den Geschäftsbetrieb haben kann. Auch unter anderen Aspekten ist diese Entwicklung problematisch: sollte der Ausfall andauern, ist ein Verkehrschaos in den betroffenen Parkhäusern zu erwarten, da man nicht mehr nachvollziehen kann, ob und wie viele Plätze im Parkhaus tatsächlich besetzt sind. So würden Autofahrer im Ernstfall weiter versuchen, in ein (volles) Parkhaus einzufahren.

Der genaue Verbreitungsweg ist nach wie vor unklar - allerdings ist es zunehmend unwahrscheinlich, dass die Schadsoftware per E-Mail als Anhang verbreitet wurde. Wie zuvor berichtet, nutzt WannaCry eine Sicherheitslücke im Dateifreigabeprotokoll von Windows aus. Die Verbreitung ist auf diesem Wege über das Internet möglich - das entsprechende Protokoll wird von Internetanbietern normalerweise nicht gefiltert oder blockiert. Somit wäre eine Verbreitung denkbar, wenn Rechner mit aktivierten Dateifreigaben eine direkte Verbindung zum Internet haben.

Zwar ist dieser Verbreitungsweg derzeit auch lediglich eine Vermutung, allerdings fehlen weiterhin greifbare Indizien für eine definitive Antwort.

Update: 18.05., 12:15 Uhr: Angreifer melden sich erstmals zu Wort

Wie vor etwa einer Stunde bekannt wurde, tauchen bei einigen Infektionsopfern eine Nachricht auf dem Bildschirm auf, die augenscheinlich von den Angreifern stammt. Darin werden Betroffene gebeten, ihre Bitcoin-Adresse eine Stunde vor Leistung der Zahlung an die Angreifer zu senden, um die Bereitstellung des Entschlüsselungs-Keys zu beschleunigen.

Seit Beginn der Infektionswelle ist dies das erste Mal, dass man von den Angreifern etwas hört. Wie wir bereits vermutet hatten, waren die Angreifer sehr wahrscheinlich selbst von ihrem eigenen Erfolg überrascht und hatten Schwierigkeiten bei dessen Bewältigung. Wohin die Zahlungen letztendlich fließen sollen, ist allerdings nicht klar - zuletzt waren nur drei Bitcoin-Wallets bekannt.

Wir raten jedoch nach wie vor dringend davon ab, eine Lösegeldzahlung zu leisten.

Update: 8.6., 12:00 Uhr: US-Behörden melden: WannaCry ist noch immer kein "zahnloser Tiger"

Berichte der amerikanischen Gesundheitsbehörde HHS (Health & Human Services) machen deutlich, dass die Gefahr durch WannaCry trotz Killswitch nicht vobei ist. Da Rechner în mehreren Krankenhäusern noch immer betroffen sind, raten deren Experten dazu, befallene Systeme neu aufzusetzen (bzw. ein neues Image aufzuspielen) und umgehend die aktuellen Updates einzuspielen. Zwar verhindert der Killswitch, dass die Ransomware-Komponente aktiv wird und Dateien verschlüsselt werden - aber die Wurm-Komponente, die für die rasante Verbreitung sorgt, ist davon nicht betroffen. WannaCry sucht also weiterhin nach verwundbaren Systemen.