Alle Beiträge

26.03.2018

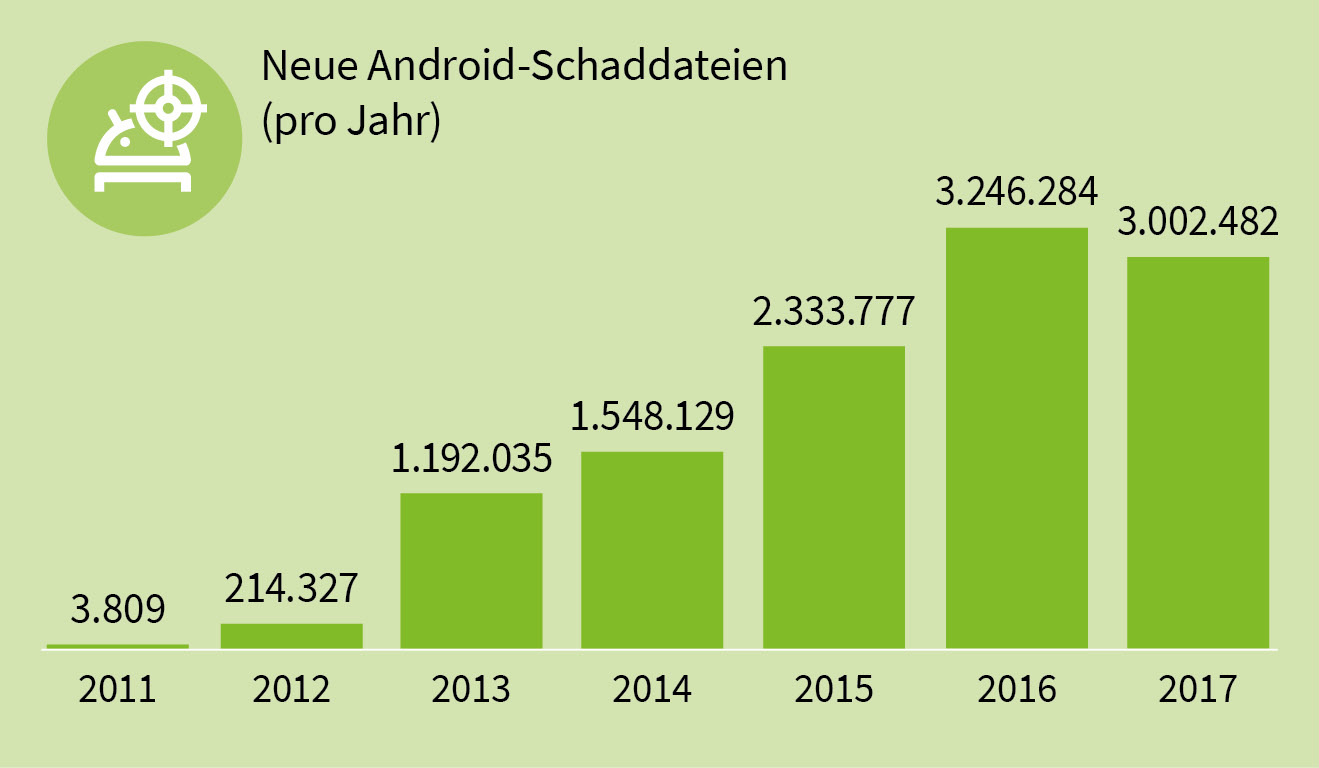

Malware-Zahlen 2017

11.03.2018

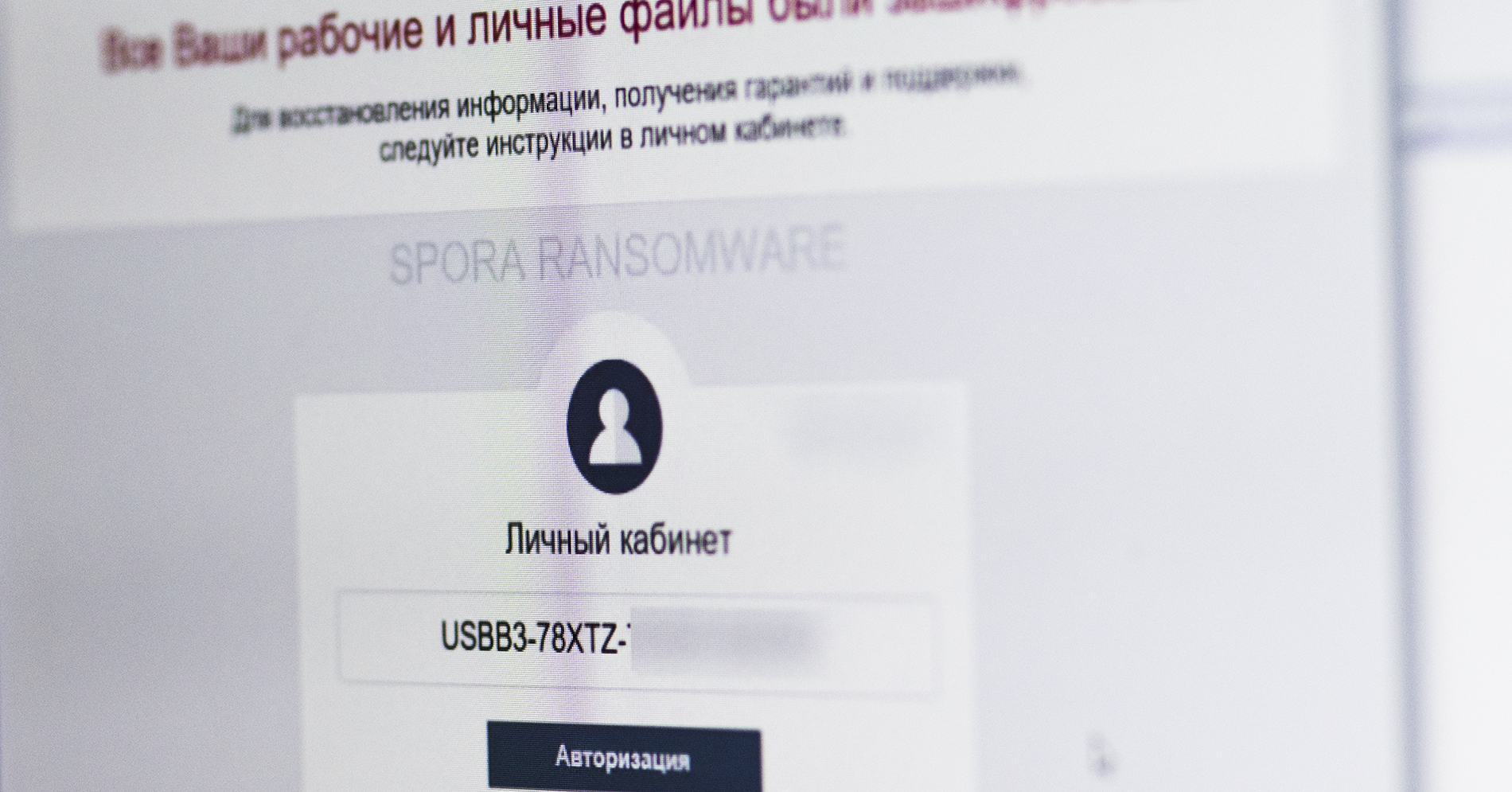

Crypt888: Faulheit siegt – oder auch nicht

CyberCrime

01.03.2018 [UPDATE: 02.03.2018]

„Die gläserne Regierung?“ – Hackerangriff auf das Regierungsnetz

Schwachstellen

27.02.2018

Profit durch Sicherheitslücken

IT-Security im Mittelstand

23.01.2018 [UPDATE: 15.02.2018]

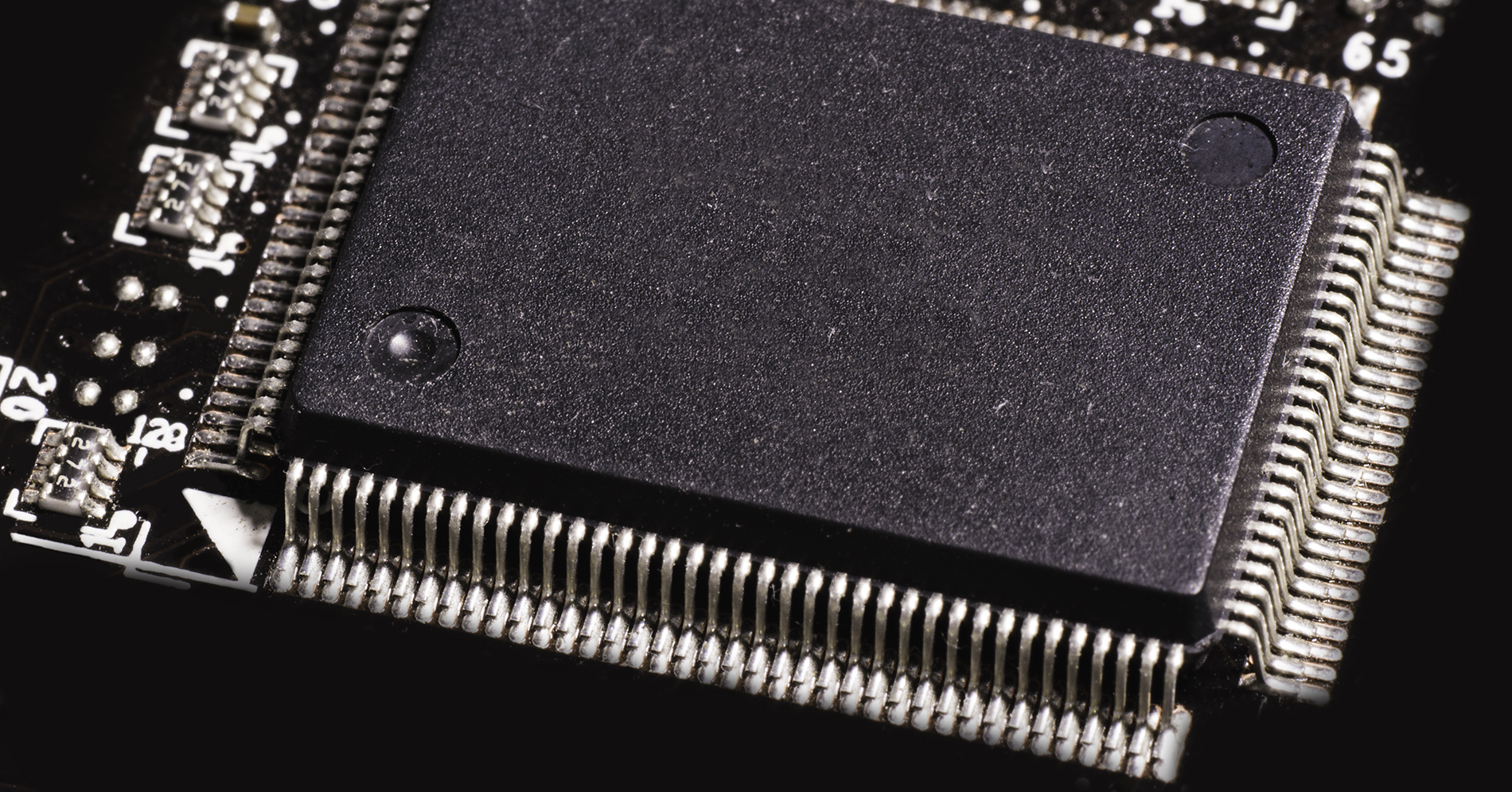

Einfach und doch kompliziert: Was kommt nach Meltdown & Spectre?

1

Elektronische Patientenakte: Ein gefährlicher Feldversuch

Elektronische Patientenakte: Ein gefährlicher Feldversuch2

Was IT-Sicherheit mit Heizungen gemeinsam hat

Was IT-Sicherheit mit Heizungen gemeinsam hat3

Vom unsicheren Weg in die Cloud, fehlendem Verständnis für Awareness und dem unbekannten Reparatur-Modus

Vom unsicheren Weg in die Cloud, fehlendem Verständnis für Awareness und dem unbekannten Reparatur-Modus4

Suricata und C2-Traffic: Gute Regeln sind eine Kunst für sich

Suricata und C2-Traffic: Gute Regeln sind eine Kunst für sich5

Eine Sicherheitslücke in der Kompressionsbibliothek

Eine Sicherheitslücke in der Kompressionsbibliothek6

LinkedIn-Betrug - Diese Betrugsmaschen nutzen Cyberkriminelle auf LinkedIn

LinkedIn-Betrug - Diese Betrugsmaschen nutzen Cyberkriminelle auf LinkedIn7

Alte Hardware richtig entsorgen

Alte Hardware richtig entsorgen8

Die NIS-2-Richtlinie: Das sollten Unternehmen tun

Die NIS-2-Richtlinie: Das sollten Unternehmen tun

Wichtige IT-Security-News per E-Mail

- Aktuelle IT-Gefahren

- Schutz-Tipps für Privatkunden

- 15 % Willkommensgutschein